2023 Cloudflare Radar 연례 검토는 다양한 지표에 걸쳐 전 세계 및 국가/지역 수준에서 한 해 동안 관찰된 인터넷 추세와 패턴을 검토하는 네 번째 연례 검토입니다. 아래에서 주요 조사 결과를 요약한 후 다음 섹션에서 더 자세히 살펴보겠습니다.

핵심 결과

트래픽 인사이트 및 추세

- 전 세계 인터넷 트래픽은 2022년의 최고 성장률에 맞춰 25% 증가했습니다. 주요 공휴일, 악천후, 의도적인 셧다운 등이 인터넷 트래픽에 분명한 영향을 미쳤습니다. 🔗

- Google이 다시 한 번 가장 인기 있는 일반 인터넷 서비스로 선정되었으며, 2021년의 리더였던 TikTok은 4위로 내려앉았습니다. 새롭게 떠오르는 생성형 AI 카테고리에서는 OpenAI가 가장 인기 있는 서비스였으며, 암호화폐 서비스에서는 Binance가 여전히 가장 인기 있는 서비스였습니다. 🔗

- 전 세계적으로 모바일 기기 트래픽의 3분의 2 이상이 Android 기기에서 발생했습니다. Android는 25개 이상의 국가/지역에서 모바일 기기 트래픽의 90% 이상을 차지했으며, iOS 모바일 기기 트래픽의 최고 점유율은 66%였습니다. 🔗

- Starlink의 전 세계 트래픽은 2023년에 3배 가까이 증가했습니다. 2022년 중반 브라질에서 서비스를 시작한 후, 2023년에는 브라질에서 발생한 Starlink 트래픽만 17배 이상 증가했습니다. 🔗

- Google Analytics, React 및 HubSpot은 상위 웹 사이트에서 가장 많이 사용되는 기술 중 하나였습니다. 🔗

- 전 세계적으로 웹 요청의 거의 절반이 HTTP/2를 사용했으며, 20%는 HTTP/3를 사용했습니다. 🔗

- 자동화된 API 요청을 만드는 데 가장 많이 사용된 언어는 NodeJS였습니다. 🔗

- 2023년에 Cloudflare에 가장 많은 요청 트래픽을 발생시킨 것은 Googlebot이었습니다. 🔗

연결성 및 속도

- 2023년에 전 세계에서 180건 이상의 인터넷 중단이 관찰되었으며, 그 중 상당수는 정부가 주도한 지역 및 국가 차원의 인터넷 연결 중단으로 인한 것이었습니다. 🔗

- 2023년에 집계한 결과, 전 세계 IPv6 지원 요청의 3분의 1만이 IPv6를 통해 이루어졌습니다. 하지만 인도에서는 그 비중이 70%에 달했습니다. 🔗

- 상위 10개국 모두 평균 다운로드 속도가 200Mbps 이상으로 측정되었으며, 아이슬란드는 측정된 네 가지 인터넷 품질 지표 모두에서 가장 우수한 결과를 보였습니다. 🔗

- 전 세계 트래픽의 40% 이상이 모바일 기기에서 발생합니다. 80개 이상의 국가/지역에서 트래픽의 대부분이 모바일 기기에서 발생합니다. 🔗

보안

- 전 세계 트래픽의 6% 미만이 잠재적으로 악의적이었거나 고객이 정의한 이유에 따라 Cloudflare의 시스템에 의해 완화되었습니다. 미국에서는 3.65%의 트래픽이 완화되었고, 한국에서는 8.36%의 트래픽이 완화되었습니다. 🔗

- 전 세계 봇 트래픽의 3분의 1이 미국에서 발생하며, 전 세계 봇 트래픽의 11% 이상이 Amazon Web Services에서 발생합니다. 🔗

- 전 세계적으로 금융업계가 가장 많은 공격을 받았지만, 완화 트래픽이 급증하는 시기와 타겟 업계는 연중 전 세계적으로 매우 다양했습니다. 🔗

- 오래된 취약점임에도 불구하고 Log4j는 2023년에도 여전히 최고의 공격 대상이었습니다. 그러나 기록적인 공격이 급증하면서 HTTP/2 Rapid Reset이 중요한 새 취약점으로 떠올랐습니다. 🔗

- TLS 1.3 트래픽의 1.7%가 포스트 퀀텀 암호화를 사용하고 있습니다. 🔗

- 사기성 링크와 탈취 시도는 악성 이메일 메시지에서 가장 흔하게 발견되는 두 가지 위협 유형이었습니다. 🔗

- 2023년 한 해 동안 RPKI 유효 경로의 비율로 측정한 라우팅 보안은 전 세계적으로 개선되었습니다. 사우디아라비아, 아랍에미리트, 베트남 등의 국가에서 상당한 성장이 관찰되었습니다. 🔗

소개

Cloudflare Radar는 2020년 9월 출시되었으며, 출시를 알리는 블로그 게시물에서 당사는 그 목적이 "인터넷의 패턴에 빛을 비추는 것"이라고 설명했습니다. Cloudflare의 네트워크는 현재 120개 이상의 국가/지역 내 310개 이상의 도시에 걸쳐 있으며, 수백만 개의 인터넷 자산에 대해 초당 평균 5천만 건 이상의 HTTP(S) 요청을 처리하고 초당 평균 7천만 건 이상의 DNS 요청을 처리하고 있습니다. 이러한 방대한 글로벌 입지와 규모에서 생성되는 데이터는 상호 보완적인 Cloudflare 도구들의 데이터와 결합되어 인터넷 전반에서 관찰되는 패턴과 추세에 대해 거의 실시간으로 고유한 관점을 제공할 수 있게 해줍니다. 지난 몇 년 동안(2020년, 2021년, 2022년) 이러한 인사이트를 취합하여 연례 검토를 통해 한 해 동안의 인터넷 패턴을 조명해 왔습니다. 새로운 Cloudflare Radar 2023 연례 검토도 이러한 전통을 이어받아 지난 한 해 동안 관찰된 주목할 만한Cloudflare Radar's 2020 Year In Review 인터넷 추세를 탐색하는 데 사용할 수 있는 대화형 차트, 그래프, 지도를 제공합니다.

2023 연례 검토는 세 가지 섹션으로 구성되어 있습니다: 트래픽 인사이트 및 추세, 연결성 및 속도, 그리고 보안입니다. 올해에는 몇 가지 새로운 지표를 통합했으며, 가능한 한 기본 방법론을 작년과 일관되게 유지하려고 노력했습니다. 주간 단위로 표시되는 웹 사이트 시각화는 2023년 1월 2일부터 11월 26일까지의 기간을 대상으로 합니다. 웹 사이트에서 180개 이상의 국가/지역에 대한 추세를 확인할 수 있으며, 일부 소규모 또는 인구가 적은 지역은 데이터 부족으로 제외되었습니다. 일부 지표는 전 세계 보기로만 제공되며, 국가/지역을 선택하면 표시되지 않습니다. 때문에 11월 2일부터 4일까지 발생한 제어창 및 분석 중단으로 인해 관련 지표의 트래픽 데이터는 해당하는 3일의 기간만큼 보간되었습니다.

아래에서는 주요 연례 검토 섹션(트래픽 인사이트 및 추세, 연결성 및 속도, 보안)에 포함된 콘텐츠에 대한 개요와 함께 주목할 만한 관찰 결과 및 주요 조사 결과를 제공합니다. 또한 상위 인터넷 서비스 전반에서 나타난 추세를 구체적으로 살펴보는 동반 블로그 게시물도 함께 게시했습니다.

그러나 이 게시물에 포함된 주목할 만한 관찰 결과와 주요 결과는 연례 검토 웹사이트에서 확인할 수 있는 고유한 인사이트의 일부에 불과하므로 해당 국가/지역의 데이터를 더 자세히 살펴보고 추세를 확인하려면 해당 웹사이트를 방문하시기 바랍니다. 이 블로그 게시물과 웹사이트의 다양한 섹션에 제시된 추세가 비즈니스 또는 조직에 어떤 영향을 미치는지 고려하고, 이러한 인사이트가 향후 사용자 경험을 개선하거나 보안 태세를 강화하기 위해 취할 수 있는 조치에 어떤 정보를 제공할 수 있는지도 고려해 보시기 바랍니다.

트래픽 인사이트 및 추세

전 세계 인터넷 트래픽은 2022년의 최고 성장률에 맞춰 25% 증가했습니다. 주요 공휴일, 악천후, 의도적인 셧다운은 인터넷 트래픽에 분명한 영향을 미쳤습니다.

25년 전, Worldcom 경영진은 100일마다(3.5개월) 인터넷 트래픽이 두 배씩 증가하고 있다고 주장했습니다. 25년이 지난 지금은 이러한 주장이 비현실적으로 공격적이었다는 것을 알게 되었지만 점점 더 많은 기기가 연결되고, 점점 더 많은 웹사이트, 앱, 서비스에서 콘텐츠를 소비하면서 인터넷이 가파르게 성장하고 있다는 것만은 분명합니다.

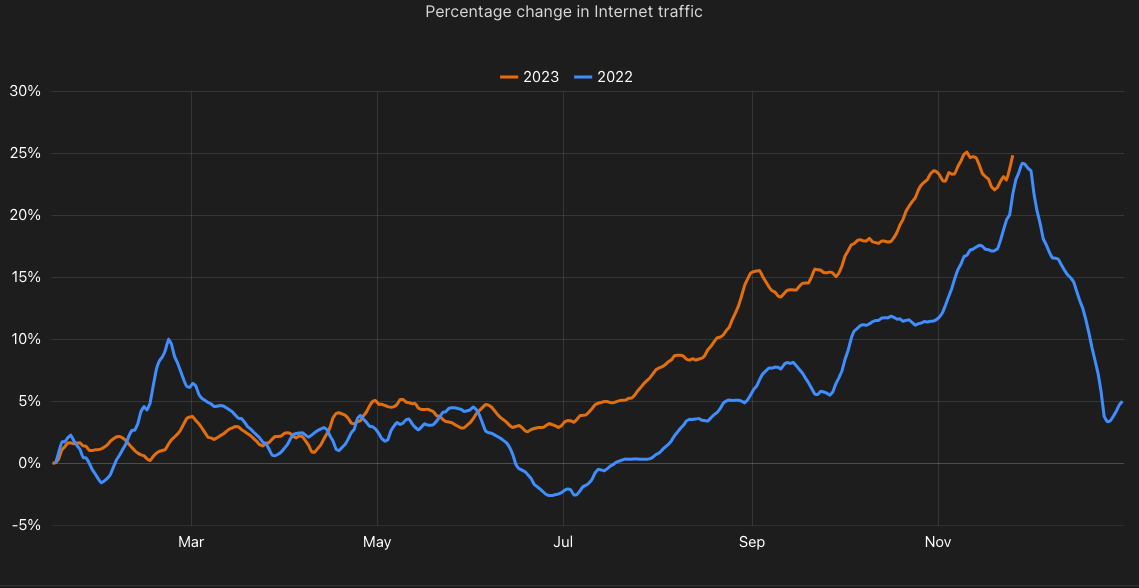

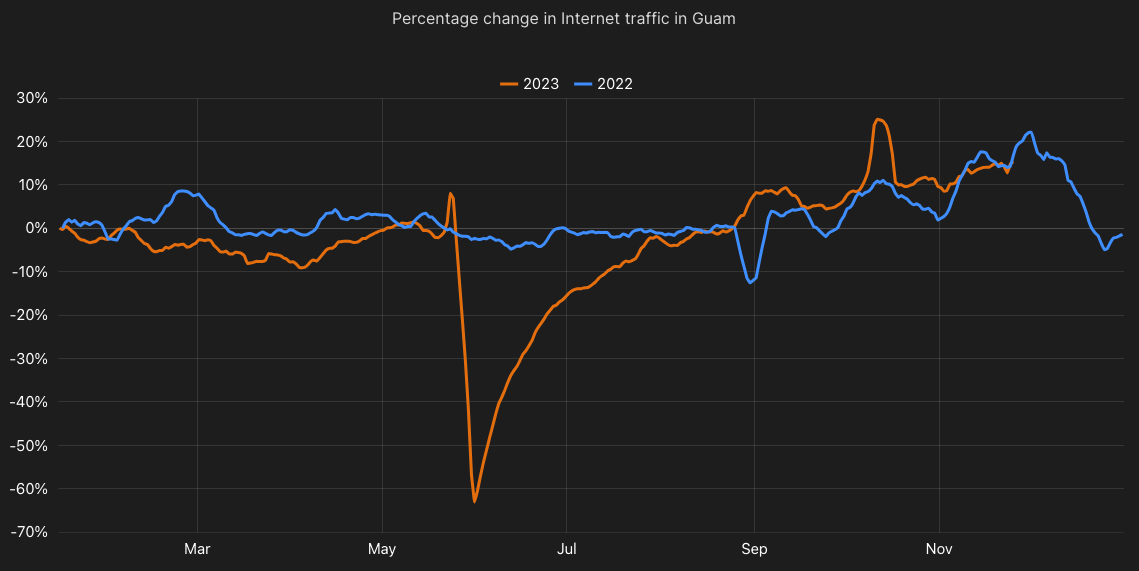

시간에 따른 트래픽 추세를 판단하기 위해 당사는 먼저 2023년 두 번째 주(1월 8~14일)에 걸친 일평균 트래픽 양(봇 트래픽은 제외)으로 계산한 기준선을 설정했습니다. 두 번째 주를 선택한 이유는 사람들이 겨울 휴가 및 신년 휴일 이후 "정상적인" 일상(학교, 직장 등)으로 돌아갈 때까지 기다리기 위해서입니다. 트래픽 추세 차트에 표시된 변화율은 기준값에 대비하여 계산한 것으로 7일 추적 평균을 나타냅니다(한 지역에 대한 절대적인 트래픽 양을 나타내는 것은 아님). 7일 평균을 계산한 것은 일 단위에서 나타나는 급격한 변화를 완화하기 위해서입니다. 2022년의 추세선은 비교를 위해 표시한 것입니다.

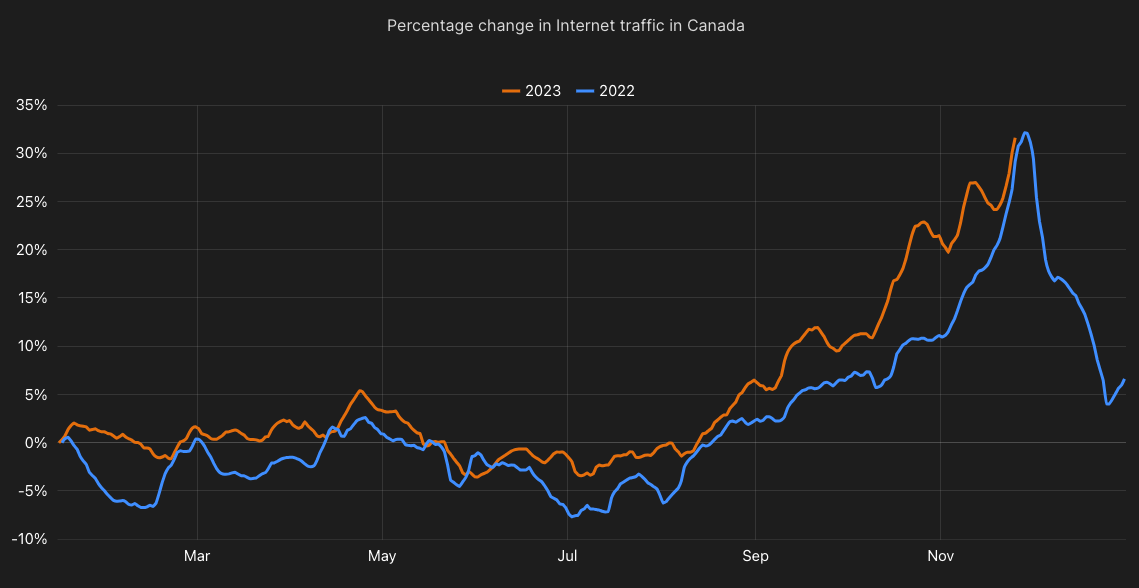

당사 데이터에 따르면 전 세계 인터넷 트래픽은 2023년에 25% 증가했으며, 명목상 초기 성장률은 하반기에 가속화되었습니다. 전반적으로 이러한 패턴은 2022년에 관찰된 것과 유사하며(작년 2월 말의 급증을 제외하면), 올해 최고 성장률은 2022년의 최고 성장률 수준을 약간 상회하는 수준입니다. 캐나다의 트래픽 패턴도 전년 대비 다소 일관된 패턴과 비슷한 계절성을 보였고, 2022년과 2023년 모두 30% 이상의 최고 성장률을 기록했습니다. 많은 국가에서 2022년 추세선을 보면 크리스마스 연휴를 앞두고 트래픽이 뚜렷하게 감소했다가 설날을 앞두고 약간 반등하는 것을 알 수 있습니다. 2023년에도 트래픽이 이러한 패턴을 따를지 지켜보는 것 역시 흥미로운 일이 될 것입니다.

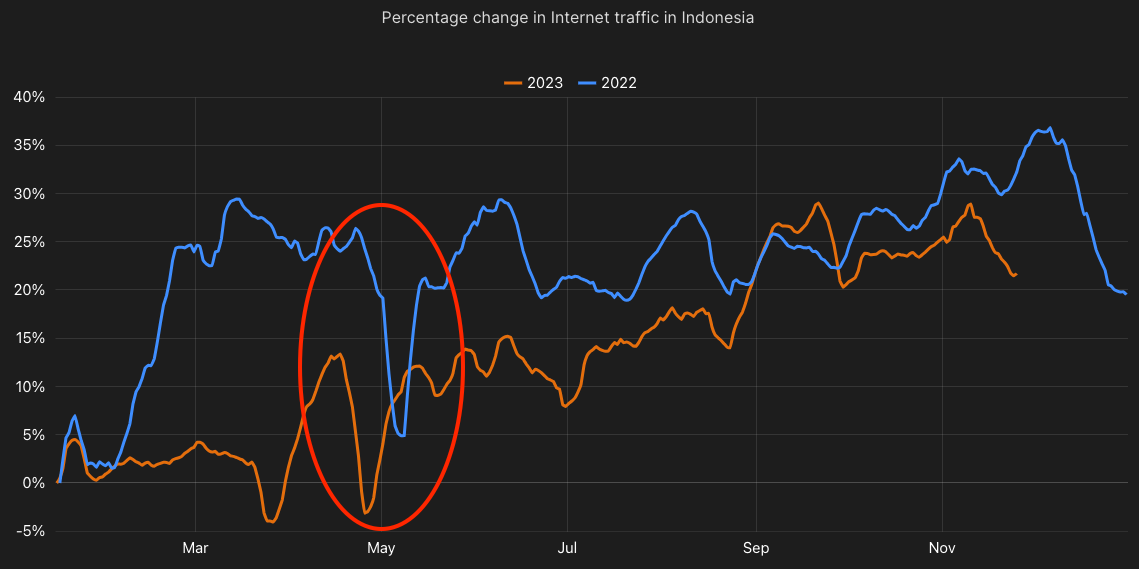

2022년 트래픽 추세와 비교하면 주요 휴일이 인터넷 트래픽에 미치는 영향을 더 잘 파악할 수 있습니다. 예를 들어 인도네시아, 터키, 아랍에미리트 등 무슬림 국가에서는 라마단 금식이 끝나는 축제인 이드 알피트르가 열리는 2023년 4월 21~23일경에 트래픽이 눈에 띄게 감소하는 것을 볼 수 있는데, 이는 작년 5월 2~3일 축제 기간 동안 2022년 추세선에서 비슷한 감소가 나타나기 직전의 모습입니다. 이탈리아에서는 4월 9~10일 파스콰 디 레세르지오네(Pasqua di Resurrezione)와 루네디 델라 안젤로(Lunedì dell'Angelo)(부활절 일요일과 월요일) 전후로 트래픽 감소가 뚜렷하게 나타나며, 이는 2022년에 비슷한 트래픽 감소가 나타나기 1주일 전의 수치입니다.

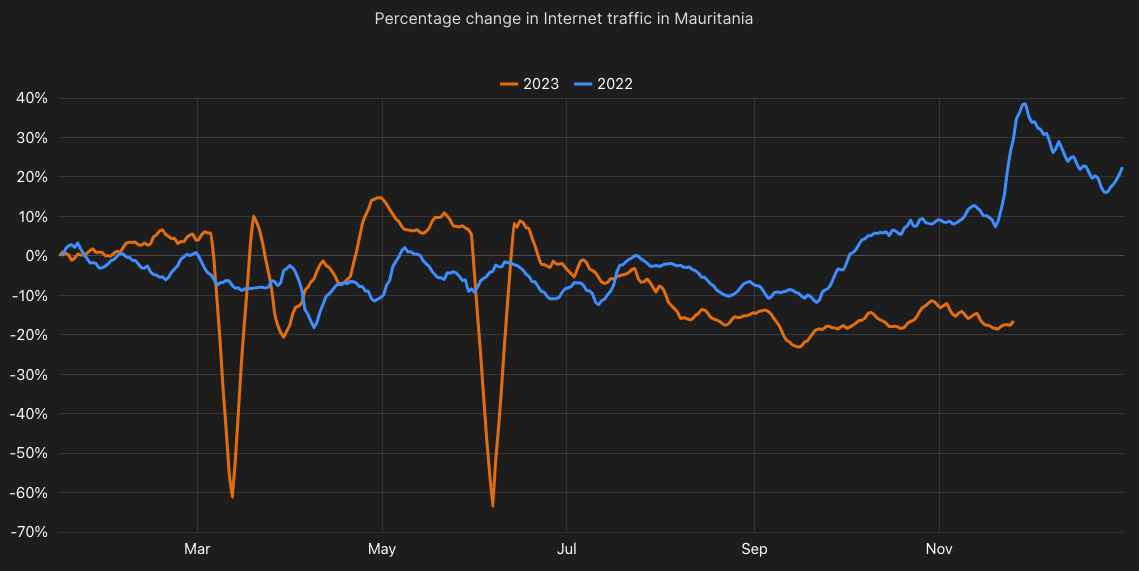

또한, 인터넷 연결에 대한 장기간의 중단도 트래픽 추세 차트에서 명확하게 확인할 수 있습니다. 모리타니아(정부 지시로 3월 6~12일 및 5월 30일~6월 6일 중단 발생), 가봉(8월 26~30일 중단 발생), 그리고 괌(슈퍼 태풍 마와르로 인해 5월 24일부터 몇 주간 트래픽 감소) 등이 대표적인 예입니다.

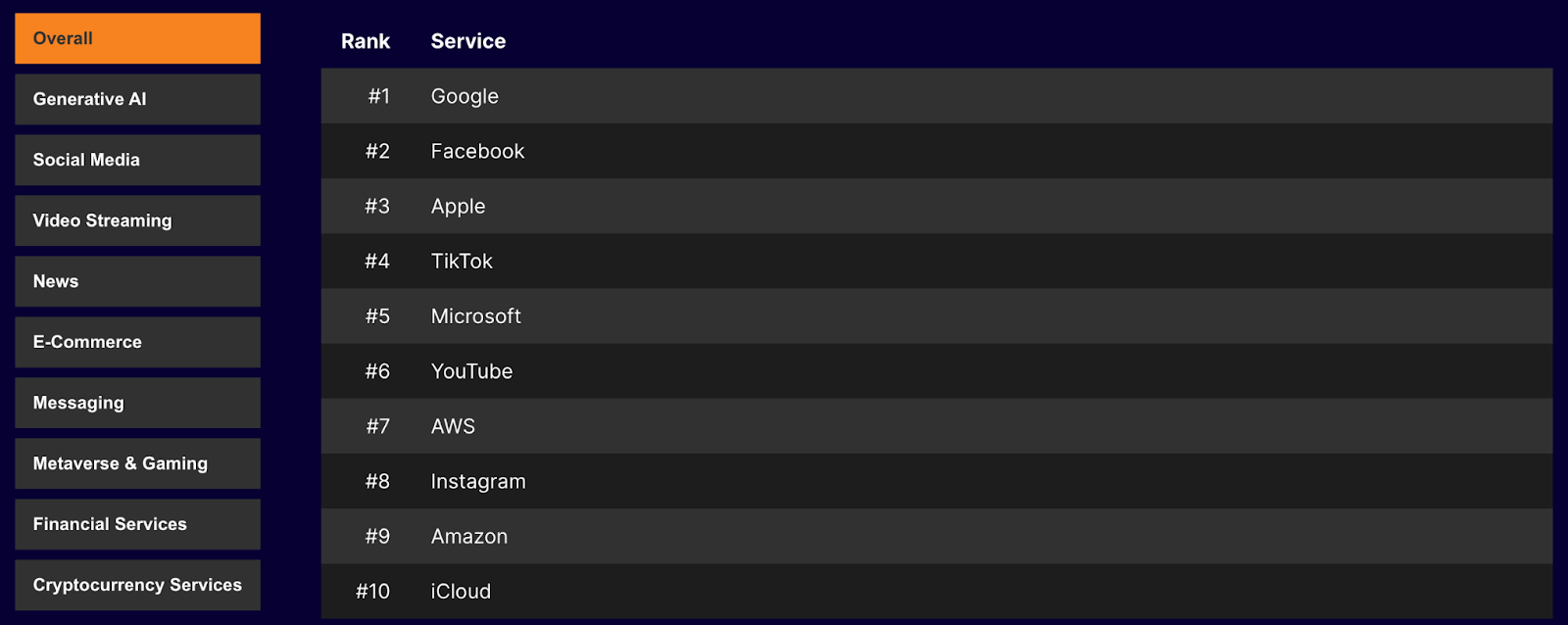

Google이 다시 한 번 가장 인기 있는 일반 인터넷 서비스로 선정되었으며, 2021년의 리더였던 TikTok은 4위로 내려앉았습니다. 새롭게 떠오르는 생성형 AI 카테고리에서는 OpenAI가 가장 인기 있는 서비스였으며, 암호화폐 서비스에서는 Binance가 여전히 가장 인기 있는 서비스였습니다.

지난 몇 년 동안 연례 검토에서 연례 검토에서 가장 관심을 끌었던 섹션 중 하나는 일반적으로 그리고 여러 카테고리에 걸쳐 가장 인기 있는 인터넷 서비스를 살펴보는 것이었습니다. 이러한 서비스 인기 순위는 전 세계 수백만 사용자의 1.1.1.1 공용 DNS 리졸버에 대한 트래픽의 익명화된 쿼리 데이터 분석을 기반으로 합니다. DNS 확인은 도메인 수준에서 작동하지만 이러한 순위를 내기 위해 단일 인터넷 서비스에 속한 도메인들은 하나로 묶입니다.

종합 부문에서Google은 광범위한 서비스 포트폴리오와 Android 모바일 운영체제의 인기에 힘입어 다시 한 번 1위를 차지했습니다. 전자 상거래, 비디오 스트리밍, 메시징과 같은 스테디셀러 카테고리 외에도 올해는 2023년에 급부상할 것으로 예상되는 생성형 AI도 조사했습니다. 이 부문에서 OpenAI는 불과 1년 전에 출시한 ChatGPT의 성공과 인기를 바탕으로 1위를 차지했습니다. 그리고 올해 암호화폐 업계가 혼란스러웠음에도 불구하고 Binance는 해당 부문에서 가장 인기 있는 서비스로 남았습니다.

이러한 부문별 순위와 특정 서비스별 추세는 별도의 블로그 게시물에서 자세히 살펴볼 수 있습니다.

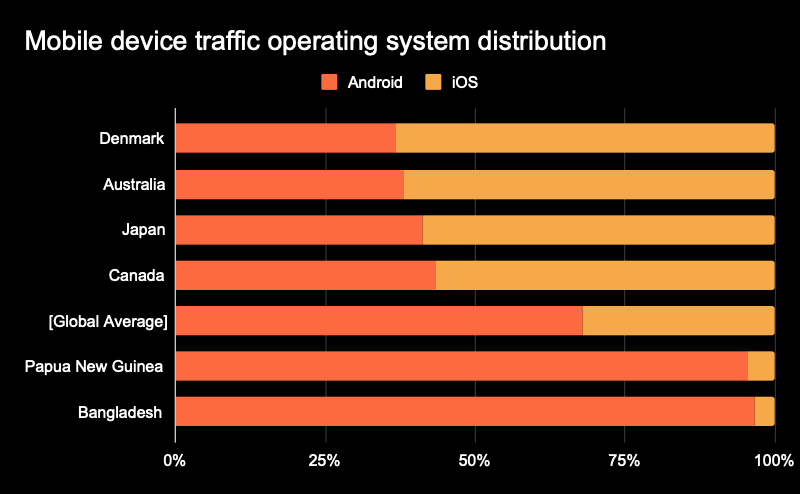

전 세계적으로 모바일 기기 트래픽의 3분의 2 이상이 Android 기기에서 발생했습니다. Android는 25개 이상의 국가/지역에서 모바일 기기 트래픽의 90% 이상을 차지했으며, iOS 모바일 기기 트래픽의 최고 점유율은 66%였습니다.

모바일 기기에서 가장 많이 사용되는 운영체제는 Apple의 iOS와 Google의 Android이며, 각 요청과 함께 보고되는 사용자 에이전트의 정보를 분석하면 연중 클라이언트 운영체제별 트래픽 분포에 대한 인사이트를 얻을 수 있습니다. Android 기기의 다양한 기종과 가격대를 고려할 때, 전 세계적으로 집계된 모바일 기기 트래픽의 대부분을 Android가 차지하는 것은 놀라운 일이 아닙니다.

전 세계적으로 모바일 기기 트래픽의 3분의 2 이상이 Android 기기에서 발생했습니다. 이는 2022년에 관찰된 Android/iOS 사용량과 일치하는 결과입니다. Android 사용량이 가장 높은 국가/지역을 살펴보면 ,방글라데시와 파푸아뉴기니가 상위권에 올랐으며, 두 국가 모두 모바일 기기 트래픽의 95% 이상이 Android 기기에서 발생했습니다. Android 사용률이 특히 높은 다른 국가들을 자세히 살펴보면, 대부분 아프리카, 오세아니아/아시아, 남미에 속해 있으며 1인당 국민 총소득 수준이 낮은 국가들이 많다는 점이 흥미롭습니다. 아마도 이러한 지역에서는 저렴한 가격의 '저가형' 휴대폰이 보급 측면에서 Android에 유리하게 작용하는 것으로 보입니다.

반면, 국가/지역 수준에서 iOS의 모바일 기기 트래픽 점유율은 70%를 넘지 않지만 덴마크, 호주, 일본, 캐나다 등 iOS 점유율이 50%를 넘는 국가는 1인당 국민 총소득이 상대적으로 높기 때문에 고가의 기기를 구매할 수 있는 여력이 더 큰 것으로 보입니다.

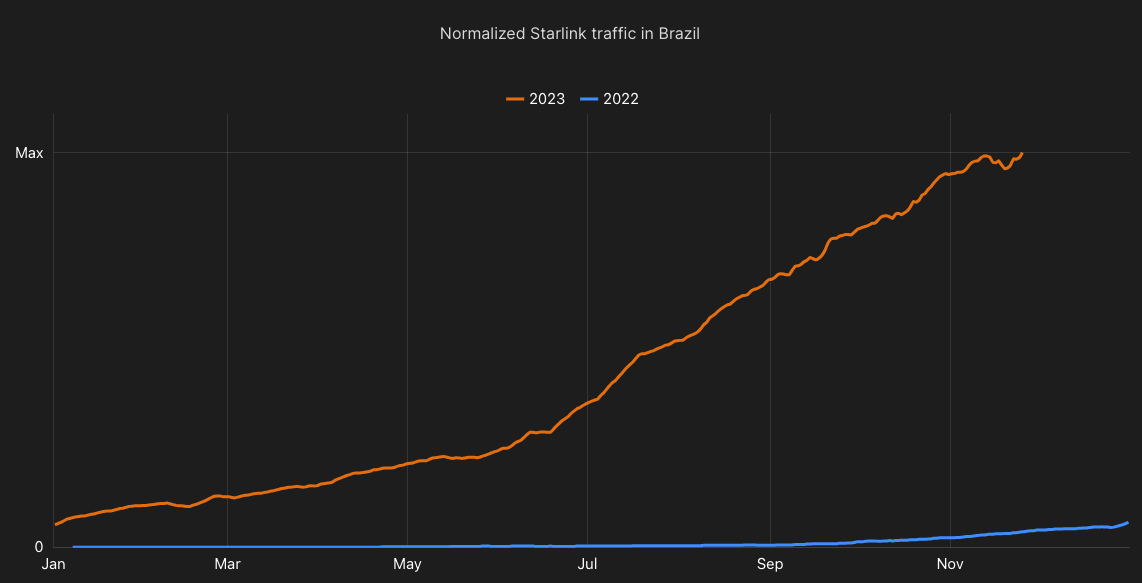

Starlink의 글로벌 트래픽은 2023년에 3배 가까이 증가했습니다. 2022년 중반 브라질에서 서비스를 시작한 후, 2023년에는 브라질에서 발생한 Starlink 트래픽만 17배 이상 증가했습니다.

SpaceX의 Starlink 고속 위성 인터넷 서비스는 2019년 출시 이후 빠르게 성장하여 기존 유선 또는 무선 광대역이 제공되지 않거나 서비스가 부족했던 많은 국가/지역에서 고성능 인터넷 연결을 이용할 수 있게 되었습니다. 현재로서는 이 분야의 선두주자이지만 향후 Amazon의 Project Kuiper 서비스(올해 최초의 시험 위성 2기를 발사), 그리고 Eutelsat OneWeb(2023년 위성군 성장) 등과 경쟁하게 될 것입니다.

Starlink 서비스의 사용량과 가용성 증가를 추적하기 위해 2023년 한 해 동안 이 서비스의 자율 시스템(AS14593)과 관련된 총 Cloudflare 트래픽 양을 분석했습니다. Starlink는 아직 전 세계적으로 서비스가 제공되지 않지만 여러 국가/지역에서 트래픽이 증가하는 것을 심층적으로 확인할 수 있었습니다. 차트의 추세선에 표시된 요청량은 7일 후행 평균을 나타냅니다. 비교를 위해 2022년의 추세선이 표시되어 있으며, 2022년과 2023년의 최대값으로 스케일링되어 있습니다.

올해 전 세계적으로 Starlink 트래픽은 3배 이상 증가했습니다. 미국에서는 Starlink 트래픽이 2.5배 이상 증가했고 브라질에서는 17배 이상 증가했습니다. 케냐, 필리핀, 잠비아 등 2023년에 Starlink가 서비스를 개시한 국가에서도 서비스가 제공된 후 트래픽이 급격히 증가했습니다.

Google Analytics, React 및 HubSpot은 상위 웹 사이트에서 가장 많이 사용되는 기술 중 하나였습니다.

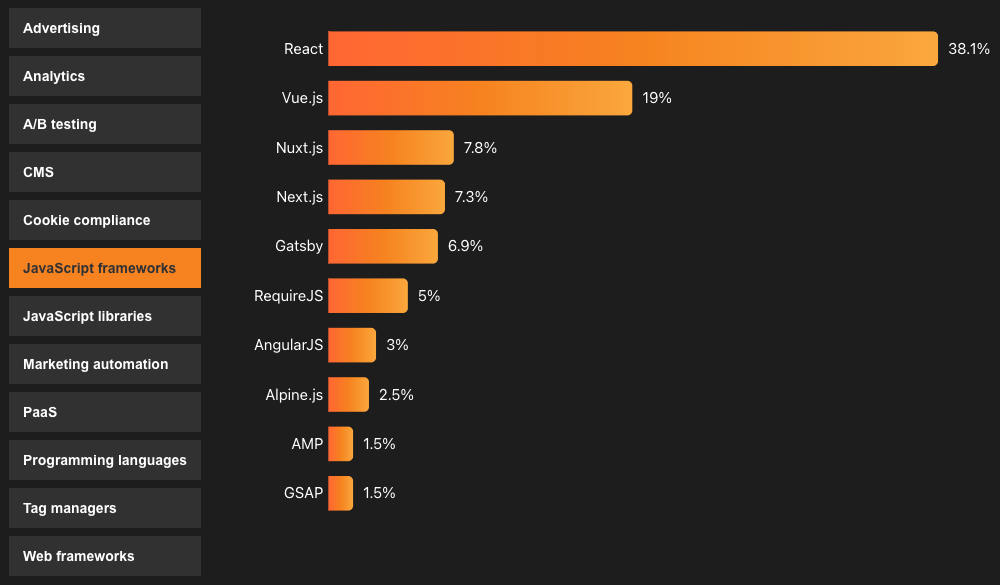

최신 웹사이트는 프레임워크, 플랫폼, 서비스, 도구의 혼합에 의존하는 복잡한 제작물이며, 개발자 커뮤니티는 원활한 경험을 제공하기 위해 이 요소들이 서로 공존할 수 있도록 할 책임이 있습니다. Cloudflare Radar URL Scanner(2023년 3월 출시)를 사용하여 당사는 상위 5000개 도메인과 연결된 웹사이트를 스캔하여 12개 카테고리에서 가장 많이 사용되는 기술 및 서비스를 식별했으며, 여기에는 Google Analytics가 가장 널리 사용되는 애널리틱스 ,React가 압도적인 선두를 차지한 JavaScript 프레임워크, 리더인 HubSpot과 여러 경쟁업체가 그 뒤를 바짝 쫓고 있는 마케팅 자동화 제공업체 등이 포함되지만 이에 국한되지 않습니다 .

전 세계적으로 웹 요청의 거의 절반이 HTTP/2를 사용했으며, 20%는 HTTP/3를 사용했습니다.

HTTP(하이퍼텍스트 전송 프로토콜)는 웹이 의존하는 핵심 프로토콜입니다. HTTP/1.0은 1996년에, HTTP/1.1은 1999년에, HTTP/2는 2015년에 처음 표준화되었습니다. 가장 최신 버전인 HTTP/3는 2022년에 완성되었으며, 새로운 전송 프로토콜인 QUIC를 기반으로 실행됩니다. 클라이언트 측에서는 최신 버전의 데스크톱 및 모바일 Google Chrome과 Mozilla Firefox, 그리고 일부 Apple Safari 사용자가 HTTP/3 지원을 기본으로 활성화할 수 있습니다. HTTP/3는 모든 Cloudflare 고객에게 무료로 제공되지만 모든 고객이 이를 활성화하는 것은 아닙니다.

QUIC를 사용하면 HTTP/3는 패킷 손실과 네트워크 변경의 영향을 완화하고 연결을 더 빠르게 설정하여 향상된 성능을 제공할 수 있습니다. 또한 기본적으로 암호화를 제공하여 공격의 위험을 완화합니다. 이전 버전의 HTTP를 사용하는 웹사이트와 앱은 이러한 이점을 누리지 못합니다.

각 요청에 대해 협상된 HTTP 버전을 분석하면 한 해 동안 집계된 다양한 프로토콜 버전별 트래픽 분포에 대한 인사이트를 얻을 수 있습니다. ("HTTP/1.x"는 HTTP/1.0과 HTTP/1.1을 통해 이루어진 요청을 집계합니다.) 전 세계적으로 볼 때, 요청의 20%가 최신 버전인 HTTP/3를 통해 이루어졌습니다. 나머지 3분의 1은 비교적 오래된 버전인 HTTP/1.x를 통해 이루어졌으며, HTTP/2가 47%의 비중을 차지하며 여전히 우세했습니다.

지역별 버전 분포를 살펴보면 네팔, 태국, 말레이시아, 스리랑카 등 아시아 국가들이 HTTP/3 사용률이 가장 높은 국가로 나타났지만, 그 비율은 35%를 넘지 않았습니다. 반면 아일랜드, 알바니아, 핀란드, 중국 등 10개 국가의 요청 중 절반 이상이 2023년 한 해 동안 HTTP/1.x를 통해 이루어졌습니다.

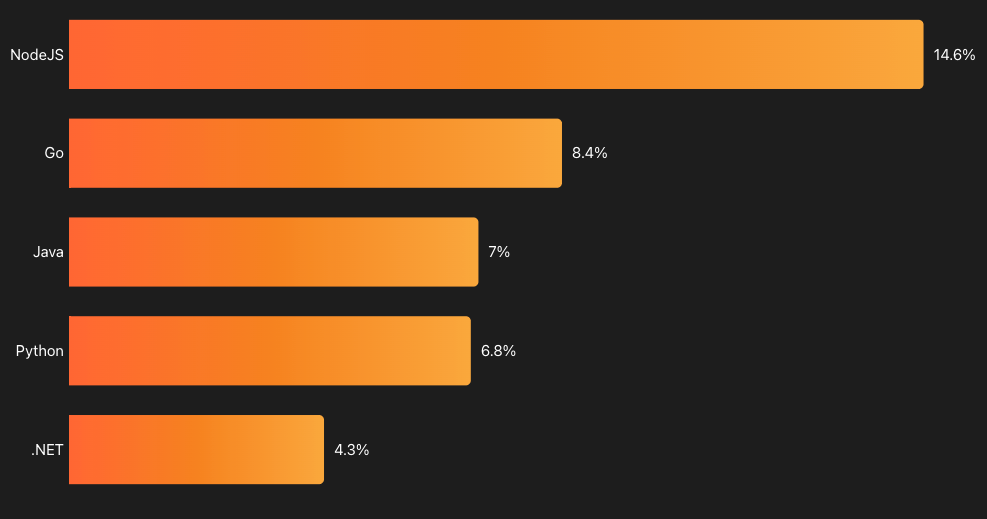

자동화된 API 호출을 만드는 데 가장 많이 사용된 언어는 NodeJS였습니다.

또한 개발자들이 동적 웹 사이트와 앱을 구동하기 위해 자동화된 API 호출을 점점 더 많이 사용함에 따라 웹 트래픽에 대한 고유한 가시성을 통해 이러한 API 클라이언트가 작성되는 상위 언어를 식별할 수 있습니다. 브라우저나 네이티브 모바일 앱을 사용하는 사람이 보낸 것이 아닌 것으로 판단되는 API 관련 요청을 살펴보면 휴리스틱을 적용하여 클라이언트를 구축하는 데 사용된 언어를 식별하는 데 도움이 됩니다.

분석 결과, 자동화된 API 호출의 약 15%가 NodeJS 클라이언트에 의해 수행되었으며, Go, Java, Python, .NET은 그보다 적은 비중을 차지했습니다.

2023년에 Cloudflare에 가장 많은 요청 트래픽을 발생시킨 것은 Googlebot이었습니다.

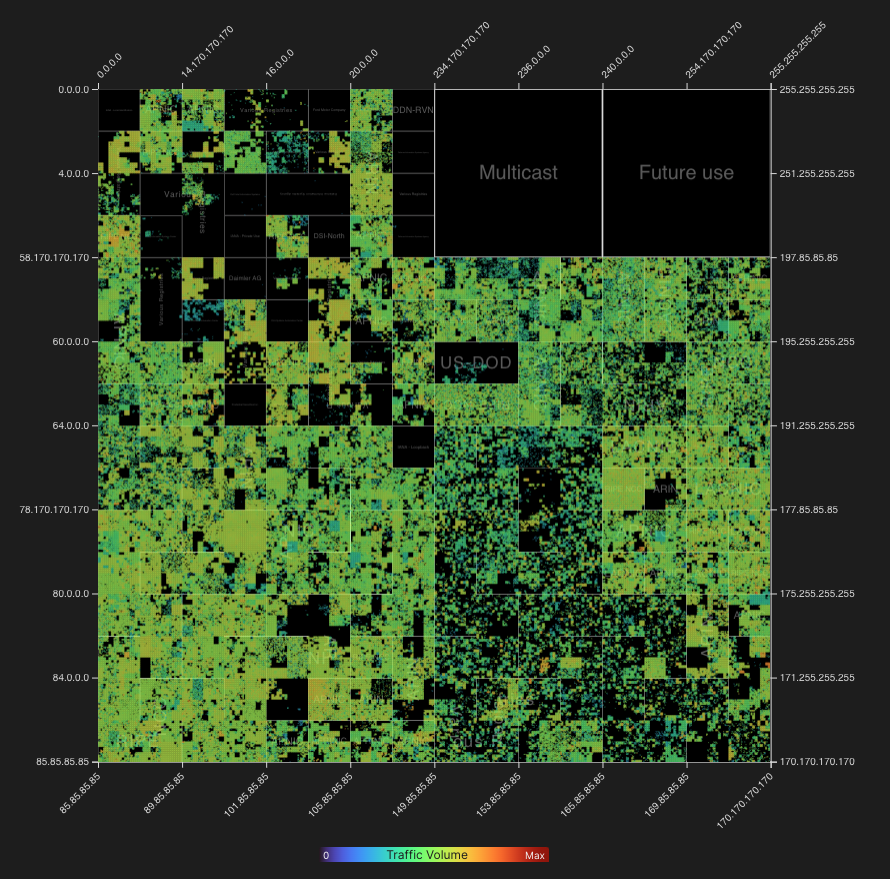

Cloudflare Radar를 통해 사용자는 선택한 기간 동안 국가/지역 또는 네트워크 수준에서 인터넷 트래픽 추세를 볼 수 있습니다. 그러나 당사는 조금 더 범위를 좁혀서 Cloudflare가 1년 동안 전체 IPv4 인터넷에서 관측한 트래픽을 살펴보고 싶었습니다. 힐버트 곡선은 "연속 공간 채우기 곡선"으로서 인터넷의 IPv4 주소 공간을 시각화하는 데 유용한 속성을 가지고 있습니다.

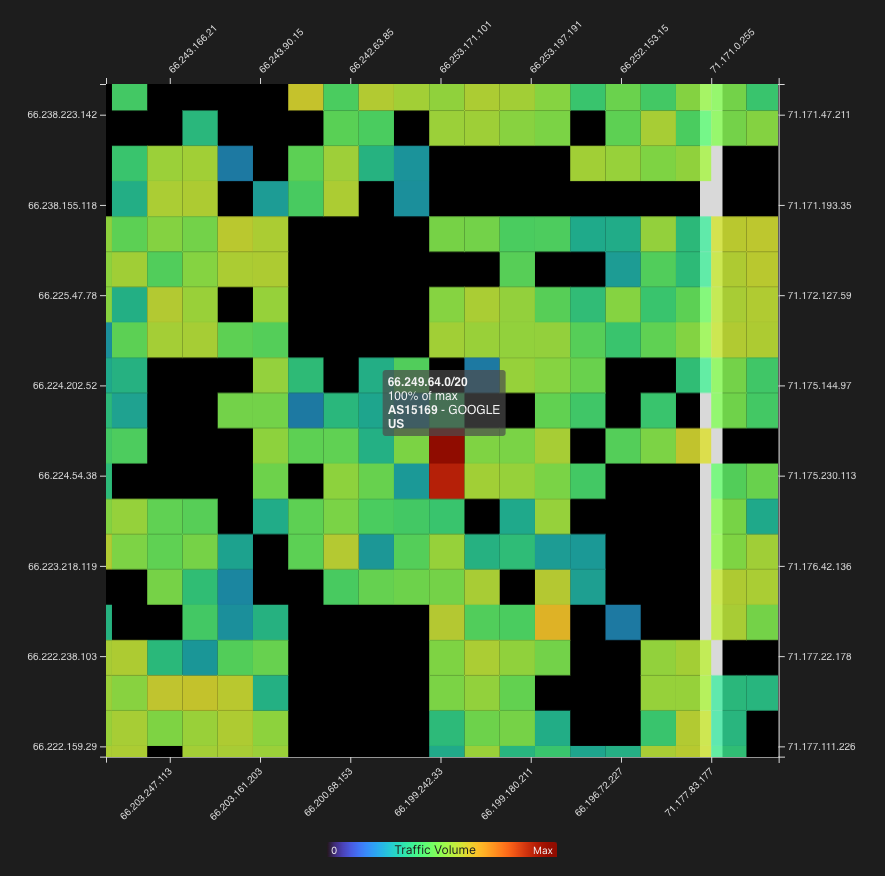

힐버트 곡선 시각화를 사용하면 2023년 1월 1일부터 11월 26일까지 Cloudflare에 대한 요청 트래픽(IPv4를 통한) 집계 결과를 시각화할 수 있습니다. 시각화에 사용되는 데이터의 양을 관리하기 쉽도록 하기 위해 IP 주소는 /20 수준으로 집계되며, 이는 최고 확대 수준에서 각 셀이 4096개의 IPv4 주소에서 발생한 트래픽을 나타낸다는 것을 의미합니다. (IPv6 주소 공간의 크기가 너무 커서 이러한 시각화에서는 관련 트래픽을 보기가 매우 어렵습니다. 특히 지역 인터넷 레지스트리에서 지정을 위해 할당된 양이 너무 적기 때문입니다).

시각화 내에서 IP 주소는 소유권별로 그룹화되어 있으며, 여기에 표시된 대부분의 IP 주소 공간에 대해 기본 확대/축소 수준에서 마우스 오버하면 주소 블록이 속한 지역 인터넷 레지스트리(RIR)가 표시됩니다. 그러나 RIR 시스템이 존재하기 전에 할당된 블록도 다수 존재하며, 이러한 블록에는 해당 블록을 소유한 조직의 이름이 라벨로 표시됩니다. 점진적 확대/축소는 궁극적으로 IP 주소 블록이 연결된 자율 시스템과 국가/지역, 그리고 최대치를 기준으로 한 트래픽 점유율을 보여줍니다. (국가/지역을 선택하면 해당 위치와 연결된 IP 주소 블록만 표시됩니다.) 전체 트래픽 점유율은 색상 눈금에 따라 음영으로 표시되며, 음영 처리되지 않은 큰 블록이 많이 표시되더라도 반드시 관련 주소 공간이 사용되지 않는다는 의미는 아니며, Cloudflare에 트래픽을 발생시키지 않는 방식으로 사용될 수도 있습니다.

따뜻한 주황색/빨간색 음영으로 표시된 요청량이 많은 영역은 플롯 전체에 눈에 띄게 흩어져 있지만, 2023년 동안 Cloudflare에 대한 최대 요청량을 기록한 IP 주소 블록은 66.249.64.0/20으로 Google에 속해 있습니다. 이 IP 주소 블록은 Googlebot 웹 크롤러가 사용하는 여러 블록 중 하나로 Cloudflare 네트워크에 있는 웹 자산의 수를 고려할 때 높은 요청량을 설명할 수 있는 블록일 가능성이 높습니다.

짧은 요약과 정적인 스크린샷만으로는 이 시각화를 제대로 설명하기 어렵습니다. 더 자세히 살펴보시려면 연례 검토 웹사이트로 이동하여 드래그 앤 드롭 및 확대/축소를 통해 IPv4 인터넷 주변을 이리저리 이동하면서 살펴보는 것이 좋습니다.

연결성 및 속도

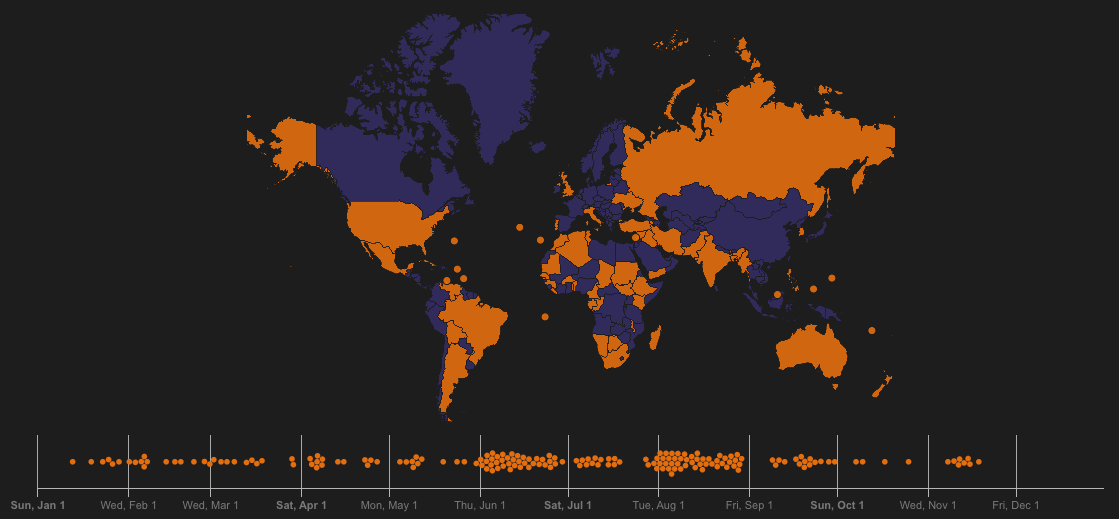

2023년 전 세계에서 180건 이상의 인터넷 중단이 관찰되었으며, 그 중 상당수는 정부가 주도한 지역 및 국가 차원의 인터넷 연결 중단으로 인한 것이었습니다.

2023년에는 기술 문제, 정부 주도의 중단 또는 지정학적 분쟁, 그리고 당사의 분기별 요약에서 강조한 인프라 복원력 문제(광케이블 절단, 정전, 악천후 포함)로 인한 인터넷 중단에 대해 자주 언급했습니다. 이러한 중단은 막대한 경제적 손실과 심각한 통신 제한 등 심각한 결과를 초래할 수 있습니다. Cloudflare Radar Outage Center는 이러한 인터넷 중단을 추적하고 Cloudflare 트래픽 데이터를 사용하여 중단의 범위와 기간에 대한 인사이트를 제공합니다.

올 한 해 동안 발생한 이러한 서비스 중단 중 일부는 단 몇 시간 동안만 지속되는 등 단기간에 그친 반면, 몇 달 동안 지속된 경우도 있었습니다. 후자의 경우, 인도 마니푸르와 에티오피아 암하라에서 정부 주도의 국지적 서비스 중단이 각각 7개월과 4개월 이상 지속되었습니다(12월 초 기준). 전자의 경우 이라크에서는 학업 시험 부정행위를 방지하기 위해 전국적으로 수 시간 동안 인터넷이 중단되는 일이 자주 발생했는데, 이는 6월, 7월, 8월 동안 타임라인에 표시된 클러스터링의 원인이 되었습니다.

연례 검토 웹 사이트의 타임라인에서 점 위로 마우스를 가져가면 해당 중단에 대한 메타데이터가 표시되며, 이를 클릭하면 추가 정보가 있는 페이지가 열립니다. 국가/지역을 선택하면 해당 국가의 장애만 표시됩니다.

2023년 집계 결과, 전 세계 IPv6 지원 요청의 3분의 1만이 IPv6를 통해 이루어졌습니다. 하지만 인도에서는 그 비중이 70%에 달했습니다.

IPv6는 지난 25년간 기하급수적으로 성장한 인터넷 연결 기기를 더 잘 지원하는 확장된 주소 공간을 제공한 덕분에 1998년부터 꽤 사용되어 왔습니다. 그 사이 사용 가능한 IPv4 공간은 고갈되어 연결 제공업체는 네트워크 주소 변환 같은 솔루션에 의존하게 되었고, 클라우드 및 호스팅 제공업체는 주소당 50달러에 달하는 IPv4 주소 공간 블록을 확보하는 수밖에 없었습니다. IPv6는 또한 네트워크 제공업체에 여러 가지 다른 이점을 제공하며, 올바르게 구현될 경우 최종 사용자의 입장에서도 그 채택이 합당하게 생각될 것입니다.

Cloudflare는 모든 고객에게 무료 IPv6 지원을 가능하게 한 자동 IPv6 게이트웨이를 발표했던 2011년 창립 첫해부터 IPv6를 적극적으로 옹호해 왔습니다. 그리고 불과 몇 년 후 모든 고객에게 기본적으로 IPv6 지원을 활성화했습니다. (기본적으로 활성화되어 있지만 모든 고객이 다양한 이유로 이 기능을 계속 사용하는 것은 아닙니다.) 그러나 최종 사용자 연결도 IPv6를 지원해야 하기 때문에 이러한 지원은 IPv6 채택을 촉진하는 방정식의 절반에 불과합니다. (기술적으로는 이보다 조금 더 복잡하지만, 이 두 가지가 기본적인 요구 사항입니다.) Cloudflare에 대한 각 요청에 사용된 IP 버전을 분석하면 연중 집계된 다양한 버전의 프로토콜별 트래픽 분포에 대한 인사이트를 얻을 수 있습니다.

인도 통신 사업자인 Reliance Jio의 거의 완전한 IPv6 채택 덕분에 인도 사용자들의 듀얼 스택 요청 중 70%가 IPv6를 통해 이루어졌습니다. 인도의 뒤를 이어 말레이시아에서 2023년 듀얼 스택 요청의 66%가 IPv6를 통해 이루어졌으며, 이는 말레이시아 내 주요 인터넷 제공업체의 높은 IPv6 채택률에 힘입은 결과입니다. 그 외 사우디아라비아, 베트남, 그리스, 프랑스, 우루과이, 태국이 평균적으로 듀얼 스택 요청의 절반 이상이 IPv6를 통해 이루어진 국가였습니다. 반면, 2023년에 IPv6를 통한 듀얼 스택 요청이 1% 미만인 국가/지역은 약 40개에 달했습니다. IPv6가 표준 초안으로 처음 발표된 지 25년이 지난 지금, 이렇게 많은 국가/지역에서 채택이 지연되고 있는 것은 매우 놀라운 일입니다.

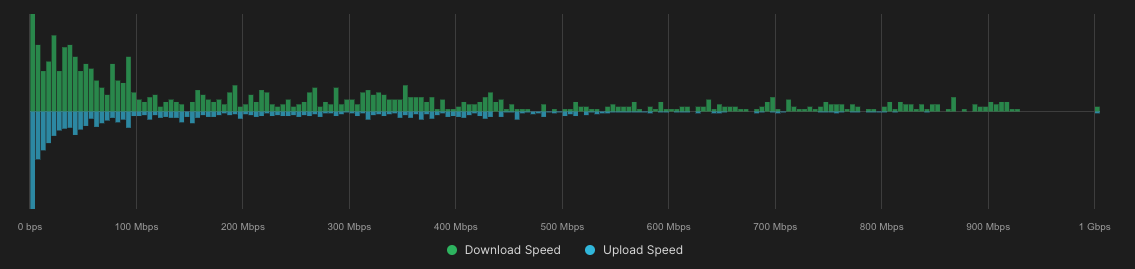

상위 10개국 모두 평균 다운로드 속도가 200Mbps 이상으로 측정되었으며, 아이슬란드는 측정된 네 가지 인터넷 품질 지표 모두에서 가장 우수한 결과를 보였습니다..

전 세계 사용자들은 인터넷이 중단되지 않았을 때에도 낮은 속도, 긴 대기 시간, 또는 이러한 요인들이 복합적으로 작용하여 인터넷 연결 성능 저하로 인해 불편을 겪는 경우가 많습니다. 인터넷 제공업체는 온라인 게임 및 화상 회의와 같은 사용 사례의 증가를 지원하기 위해 연결 속도를 높이고 대기 시간을 줄이기 위해 서비스 포트폴리오를 지속적으로 발전시키고 있지만, 비용, 가용성 또는 기타 문제로 인해 소비자의 채택은 종종 엇갈리고 있습니다. 2023년에 실시한 speed.cloudflare.com 테스트 결과를 집계하면 평균 다운로드 및 업로드 속도, 평균 유휴 및 로드 대기 시간, 측정값의 분포 등 연결 품질 지표에 대한 지리적 관점을 파악할 수 있습니다.

아이슬란드에서는 전체 인터넷 연결의 85% 이상이 광케이블을 통해 이루어지며, 속도 테스트 결과 아이슬란드의 서비스 제공업체가 가장 높은 평균 속도(다운로드 282.5Mbps, 업로드 179.9Mbps)와 가장 낮은 평균 대기 시간(유휴 9.6ms, 로드 77.1ms)을 제공하는 것으로 나타나 전반적인 인터넷 품질 지표가 가장 우수한 국가로 선정되었습니다. 아래 히스토그램을 보면 0~100Mbps 사이의 다운로드 속도 클러스터가 많지만, 1Gbps를 초과하는 속도를 측정한 테스트도 상당수 있었으며, 그 중 일부는 더 빠른 속도를 기록했습니다.

스페인, 포르투갈 등의 서유럽 국가들과 덴마크도 여러 인터넷 품질 지표에서 상위 10위 안에 들었습니다.

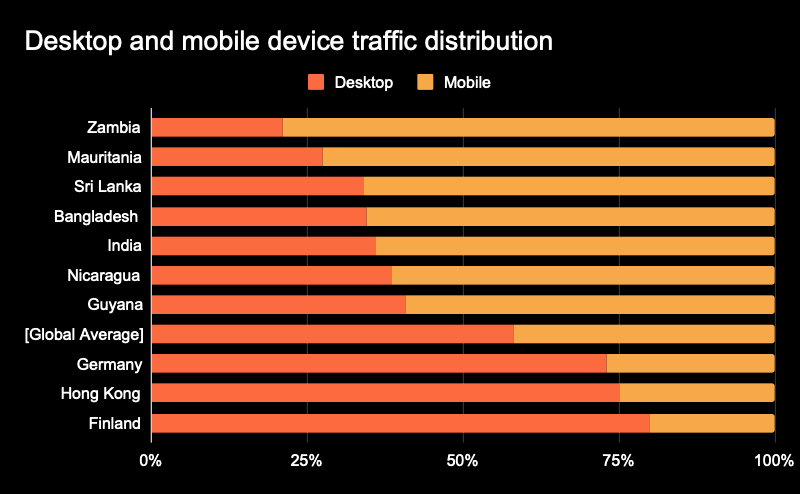

전 세계 트래픽의 40% 이상이 모바일 기기에서 발생합니다. 80개 이상의 국가/지역에서 트래픽의 대부분이 모바일 기기에서 발생합니다.

지난 15년여 동안 모바일 기기는 언제 어디서나 인터넷에 액세스할 수 있는 기능 덕분에 개인 생활과 직장 생활 모두에서 없어서는 안 될 필수품으로 자리 잡았습니다. 일부 국가/지역에서는 모바일 기기가 주로 Wi-Fi를 통해 인터넷에 연결되는 반면, 다른 국가/지역에서는 주로 4G/5G 서비스를 통해 인터넷에 접속하는 '모바일 퍼스트' 환경이 조성되어 있습니다.

Cloudflare에 대한 각 요청과 함께 보고된 사용자 에이전트에 포함되어 있는 정보를 분석하여 당사는 모바일, 데스크톱 또는 기타 유형의 기기에서 발생한 요청을 분류할 수 있습니다. 이 분류를 글로벌 수준에서 연중 집계한 결과, 트래픽의 42%가 모바일 기기에서 발생했으며, 58%는 노트북과 "클래식" PC와 같은 데스크톱 기기에서 발생한 것으로 나타났습니다. 이러한 트래픽 점유율은 2022년에 측정된 수치와 비슷했습니다. 잠비아는 트래픽의 79%가 모바일 기기에서 발생하여 2023년 모바일 기기 트래픽 점유율이 가장 높은 국가가 될 것으로 예상됩니다. 모바일 기기에서 발생한 트래픽이 50%를 넘는 다른 국가/지역은 중동/아프리카, 아시아 태평양 지역, 중남미에 집중되어 있었습니다. 반면 핀란드는 데스크톱 기기의 트래픽 비중이 80%로 가장 높은 국가 중 하나였습니다.

보안

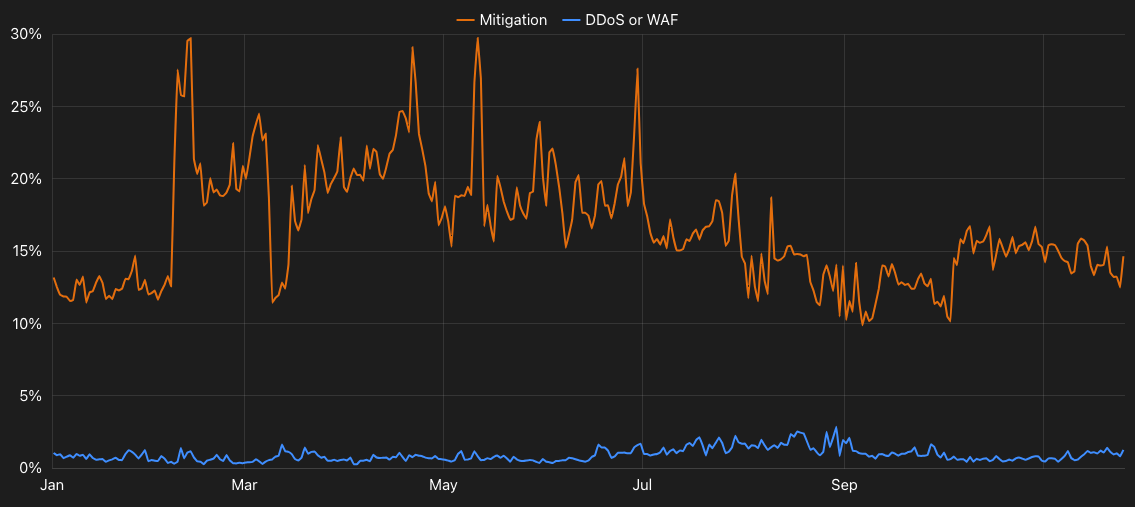

전 세계 트래픽의 6% 미만이 잠재적으로 악의적이었거나 고객이 정의한 이유에 따라 Cloudflare의 시스템에 의해 완화되었습니다. 미국에서는 3.65%의 트래픽이 완화되었고, 한국에서는 8.36%의 트래픽이 완화되었습니다.

악성 봇은 종종 웹 사이트와 앱을 공격하는 데 사용됩니다. 이러한 위협으로부터 고객을 보호하기 위해 Cloudflare는 DDoS 완화 기술 또는 웹 앱 방화벽(WAF) 관리 규칙을 사용하여 이러한 공격 트래픽을 완화(차단)합니다. 그러나 고객은 악의적인 트래픽이 아니더라도 다양한 이유에서 레이트 리미팅 요청 또는 특정 위치로부터의 모든 트래픽을 차단하는 등 Cloudflare가 또 다른 기술을 통해 트래픽을 완화하도록 할 수도 있습니다. 2023년 한 해 동안 Cloudflare 네트워크에 대한 트래픽을 분석하여, 어떤 이유로든 완화한 전체 점유율과 DDoS 공격 또는 WAF 관리 규칙에 의해 완화한 점유율을 살펴봤습니다.

전반적으로, 전 세계 트래픽의 6% 미만이 잠재적으로 악의적이었거나 고객이 정의한 이유에 따라 Cloudflare의 시스템에 의해 완화되었으며, 그 중 약 2%만이 DDoS/관리형 WAF 완화를 거쳤습니다. 버뮤다와 같은 일부 국가에서는 두 지표의 백분율이 매우 유사하게 추적되는 반면 ,파키스탄 및 남아프리카공화국과 같은 국가에서는 추세선 사이에 훨씬 더 큰 격차가 보였습니다.

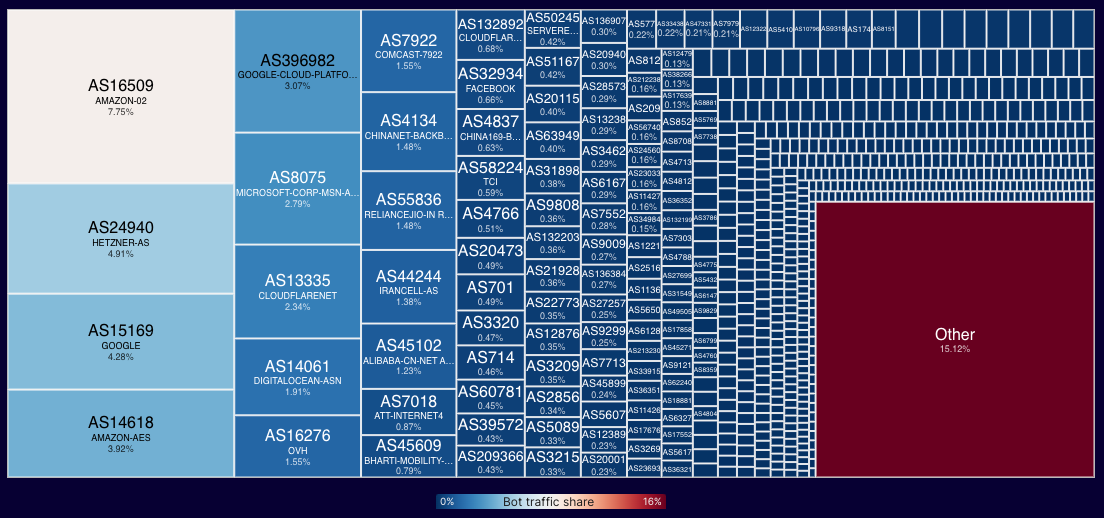

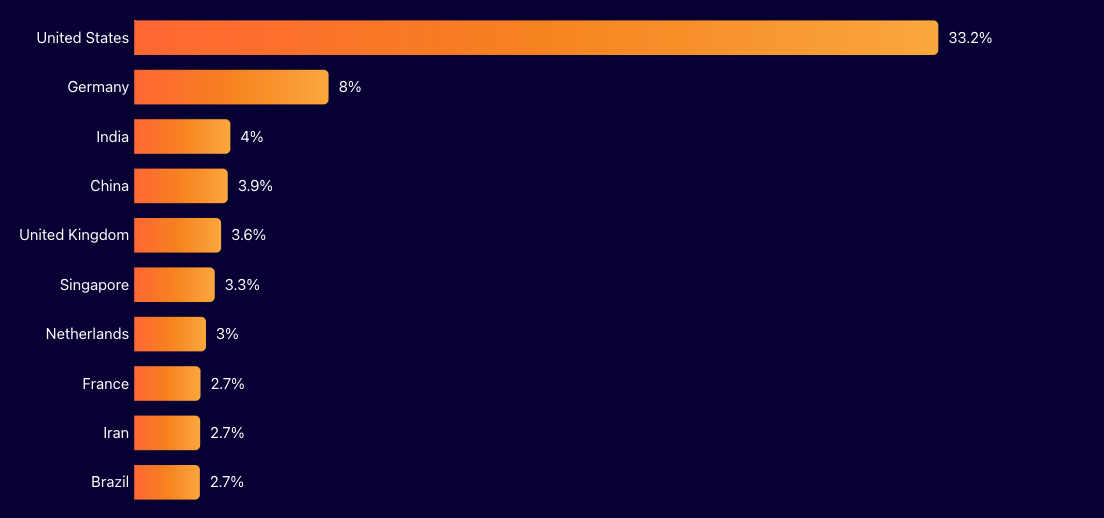

전 세계 봇 트래픽의 3분의 1이 미국에서 발생하며, 전 세계 봇 트래픽의 11% 이상이 Amazon Web Services에서 발생합니다.

봇 트래픽은 사람이 아닌 모든 인터넷 트래픽을 의미하며, 봇 트래픽 수준을 모니터링하면 사이트 및 앱 소유자가 잠재적으로 악의적인 활동을 발견하는 데 도움이 될 수 있습니다. 물론 봇도 도움이 될 수 있으며, Cloudflare는 인터넷을 건강하게 유지하는 데 도움이 되는 검증된 봇 목록을 관리하고 있습니다. 검증된 봇에는 검색 엔진 인덱싱, 성능 테스트, 가용성 모니터링 등의 용도로 사용되는 봇이 포함됩니다. 의도와 상관없이 봇 트래픽의 출처를 확인하고 싶었으며, 이를 통해 요청의 IP 주소를 사용하여 요청을 한 봇과 관련된 네트워크(자율 시스템) 및 국가/지역을 식별할 수 있습니다. 놀랍지 않게도 클라우드 플랫폼이 봇 트래픽의 주요 발원지 중 하나라는 사실을 발견했습니다. 이는 컴퓨팅 리소스의 프로비저닝/해체 자동화의 용이성과 상대적으로 저렴한 비용, 클라우드 플랫폼의 분산된 지리적 공간, 고대역폭 연결의 가용성 때문인 것으로 보입니다.

전 세계적으로 봇 트래픽의 약 12%는 Amazon Web Services에서, 7% 이상은 Google에서 발생합니다. 이 중 일부는 소비자 인터넷 서비스 공급업체에서도 발생하는데, 미국 브로드밴드 공급업체인 Comcast는 전 세계 봇 트래픽의 1.5% 이상을 발생시킵니다. 전 세계 봇 트래픽의 거의 3분의 1을 차지하는 미국에서 발생하는 봇 트래픽은 8%에 불과한 독일의 4배에 달할 정도로 불균형적인 양을 보이고 있습니다. 미국 내에서 아마존의 봇 트래픽 총 점유율은 Google의 점유율을 약간 앞지르고 있습니다.

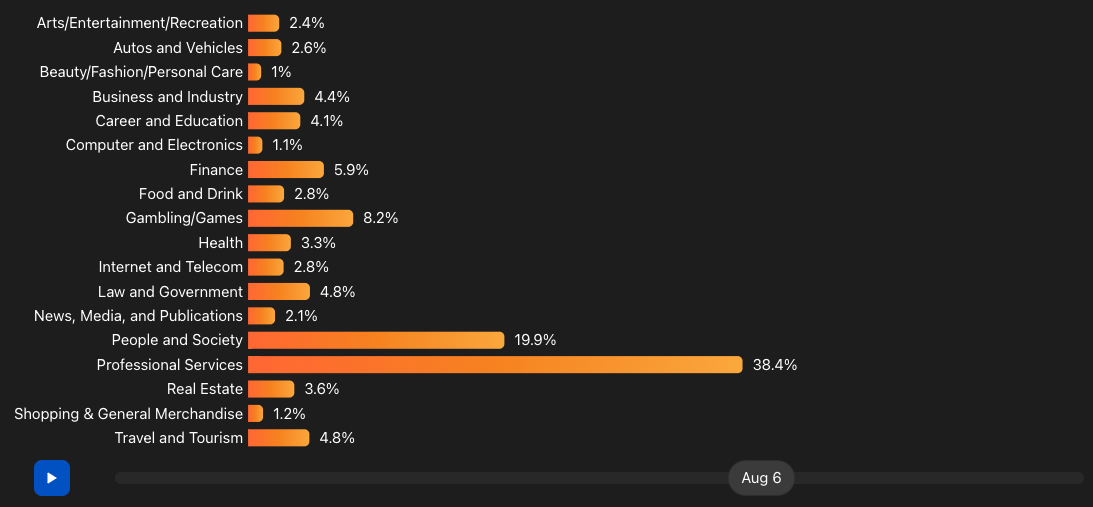

전 세계적으로 금융업계가 가장 많은 공격을 받았지만, 완화 트래픽이 급증하는 시기와 타겟 업계는 연중 전 세계적으로 매우 다양했습니다.

공격의 표적이 되는 업계는 공격자의 의도에 따라 시간이 지남에 따라 변화하는 경우가 많습니다. 바쁜 쇼핑 기간에 전자 상거래 사이트를 공격하여 금전적 피해를 입히거나 정부 관련 사이트를 공격하여 정치적 성명을 발표하려고 할 수 있습니다. 2023년 한 해 동안 업계를 표적으로 삼은 공격 활동을 파악하기 위해 고객 기록에 관련 업계 및 업종이 있는 고객을 대상으로 완화 트래픽을 분석했습니다. 완화된 트래픽은 18개 타겟 업계에 걸쳐 출처 국가/지역별로 매주 집계되었습니다.

전 세계적으로 볼 때 금융 조직이 한 해 동안 가장 많은 공격을 받았지만, 주별로 상당한 변동성을 보이기도 였습니했습니다. 흥미롭게도 오스트리아, 스위스, 프랑스, 영국, 아일랜드, 이탈리아, 네덜란드를 비롯한 여러 유럽 국가와 캐나다, 미국, 멕시코 등 북미 지역에서도 모바일 결제, 투자/거래, 암호화폐를 위한 웹 사이트와 앱을 제공하는 조직이 포함된 금융 분야가 가장 많이 공격당하는 등 일부 클러스터링이 뚜렷하게 나타났습니다. 베냉, 코트디부아르, 카메룬, 에티오피아, 세네갈, 소말리아 등 여러 아프리카 국가에서 운동 장비 및 의료 테스트 기기 제조업체를 포함한 보건 업계가 주요 공격 타겟이었습니다.

하지만 전반적으로 트래픽이 8% 이상 감소한 업계는 없었으며, 올해는 느리게 그 추세가 시작되었습니다. 1분기가 진행됨에 따라 전문 서비스 및 뉴스/미디어/출판 조직은 1월 말부터 완화 트래픽 비중이 급증했으며, 2월 중순에는 보건 분야, 3월 초에는 법률 및 정부 조직에서 완화 트래픽이 급격히 증가했습니다. 예술/엔터테인먼트/레크리에이션 업계 분류에 속하는 고객들은 3월 26일, 4월 2일, 4월 9일 주에 트래픽의 20% 이상이 완화되는 등 여러 주에 걸친 공격 캠페인의 표적이 된 것으로 나타났습니다. 연중 최고치를 기록한 업종은 전문 서비스 업계로, 8월 6일 주에 트래픽 점유율이 38.4%로 1월의 거의 두 배에 달하는 완화된 수치를 기록했습니다. 급증하는 시기와 급증하는 업계는 국가/지역에 따라 매우 다양했습니다.

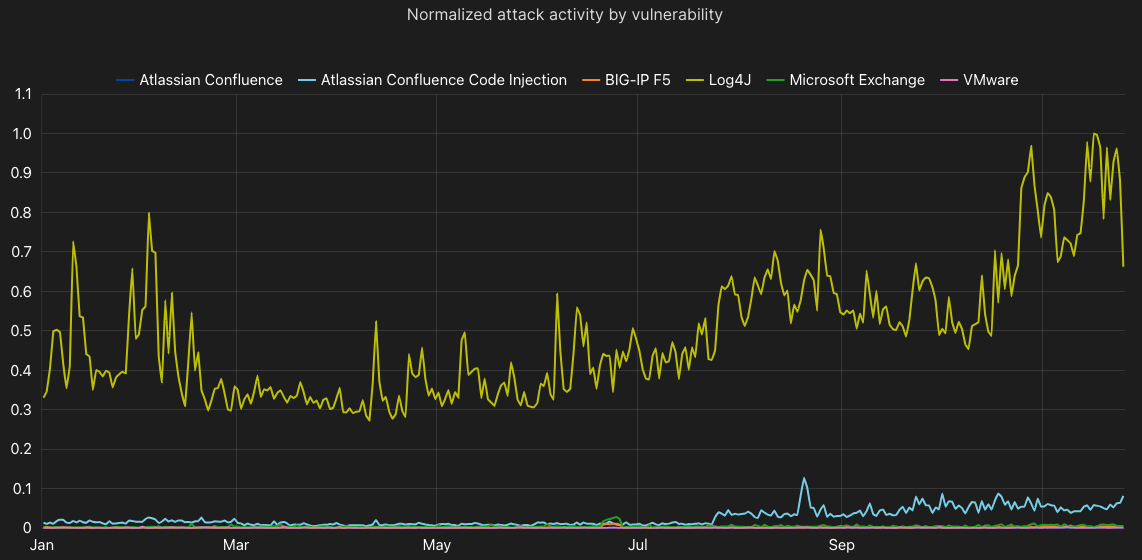

오래된 취약점임에도 불구하고 Log4j는 2023년에도 여전히 최고의 공격 대상이었습니다. 그러나 기록적인 공격이 급증하면서 HTTP/2 Rapid Reset이 중요한 새로운 취약점으로 떠올랐습니다.

2023년 8월, 당사는 블로그 게시물을 통해 합동 사이버 보안 자문에서 나열한 바와 같이, 2022년 가장 공통적으로 악용되는 취약점에 대해 Cloudflare가 관찰한 트래픽에 대해 다루었습니다. 여기에는 Log4j Java 기반 로깅 유틸리티, Microsoft Exchange, Atlassian의 Confluence 플랫폼, VMWare, F5의 BIG-IP 트래픽 관리 시스템의 취약점이 포함되었습니다. 이러한 취약점은 오래된 취약점임에도 불구하고 공격자들은 2023년 한 해 동안 계속해서 적극적으로 표적으로 삼아 이를 악용했는데, 이는 부분적으로는 조직이 사이버 보안 권고에 명시된 권장 사항을 따르지 않는 경우가 많기 때문입니다. 당사는 2023년에 나타난 공격 활동만 포함하도록 블로그 게시물에 대한 분석을 업데이트했습니다.

취약점별 공격 활동은 위치에 따라 다양했으며, 일부 취약점 중 일부만 표적으로 삼은 공격도 있었습니다. 전 세계적으로 집계한 결과 Log4j를 표적으로 하는 공격량은 다른 취약점을 표적으로 하는 공격량보다 지속적으로 적었으며, 10월 마지막 주와 11월 중하순에 급증했고, Atlassian 취약점을 표적으로 하는 공격 활동은 7월 말에 증가하여 나머지 기간 동안 서서히 증가하는 추세를 보였습니다. 국가/지역 수준에서는 일반적으로 Log4j가 가장 많이 표적으로 삼는 취약점이었습니다. 프랑스, 독일, 인도, 미국 등의 국가에서는 관련 공격 규모가 연중 내내 상당한 수준으로 유지된 반면, 다른 국가/지역에서는 이러한 공격이 국가/지역 그래프 내에서 드물고 단기간에 급증하는 것으로 나타나 낮은 수준의 공격 규모를 강조하는 것으로 나타났습니다.

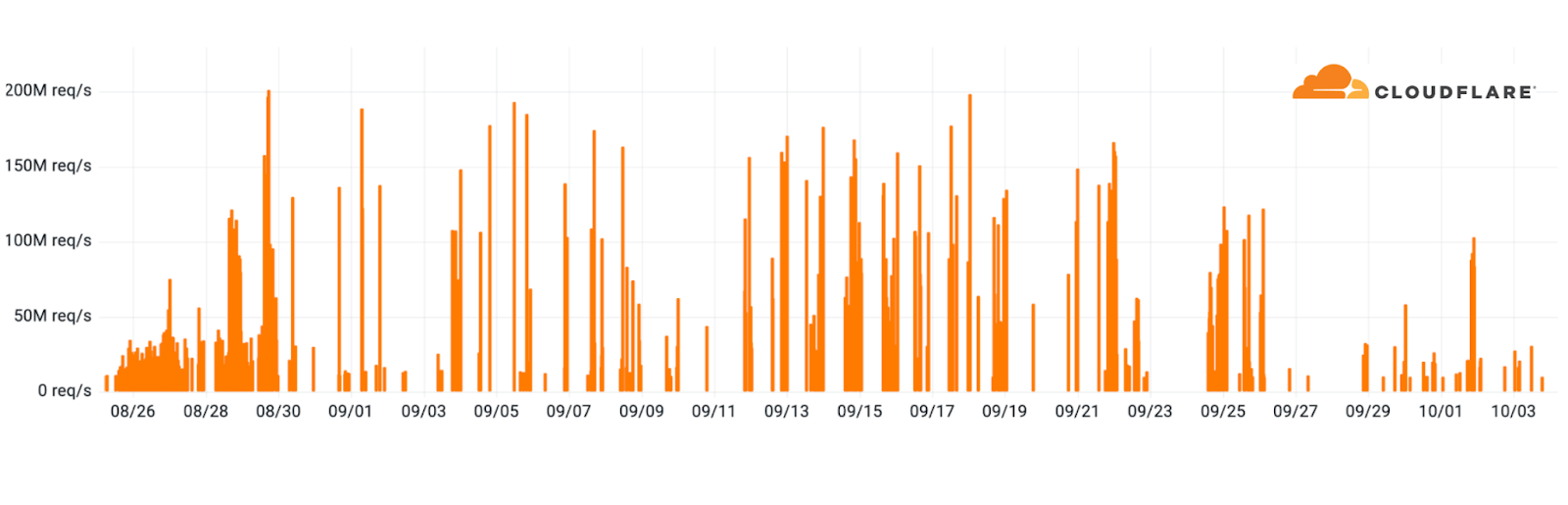

또한 2024년까지 공격자들은 10월에 공개된 HTTP/2 Rapid Reset 취약점을 지속적으로 노릴 것으로 예상됩니다. 이 취약점(자세한 내용은CVE-2023-44487 참조)은 HTTP/2 프로토콜의 요청 취소 기능의 근본적인 취약점을 악용하여 공격 대상 웹/프록시 서버의 리소스 고갈을 유발합니다. 8월 말부터 10월 초까지 이 취약점을 노리는 공격이 다수 발견되었습니다. 이 공격의 평균 공격 속도는 초당 3,000만 건의 요청이었고, 약 90건의 공격이 1억 건을 넘었으며, 가장 큰 공격은 2억 1,000만 건을 기록했습니다. 이 최대 규모의 공격은 이전 기록상 가장 큰 공격보다 3배 가까이 큰 규모였습니다.

이 취약점에 대한 한 가지 주목할 만한 점은 공격자가 감염된 시스템 2만 대로 구성된 봇넷으로 대규모 공격을 일으킬 수 있었다는 점입니다. 이는 수십만 또는 수백만 개의 호스트로 구성된 오늘날의 일부 대형 봇넷에 비해 훨씬 작은 규모입니다. 평균 웹 트래픽이 초당 10억~13억 건의 요청으로 추정되는 상황에서 이 방법을 사용하는 공격은 웹 전체에 걸친 요청을 의심하지 않는 소수의 표적에 집중시킬 수 있습니다.

TLS 1.3 트래픽의 1.7%가 포스트 퀀텀 암호화를 사용하고 있습니다

포스트 퀀텀은 미래에 충분히 강력한 양자 컴퓨터가 해독할 수 있도록 오늘날의 데이터를 캡처하고 저장하는 기능을 통해 공격자로부터 데이터를 보호할 수 있는 새로운 암호화 기술 집합을 말합니다. Cloudflare 연구팀은 2017년부터 포스트 퀀텀 암호화를 연구해 왔습니다.

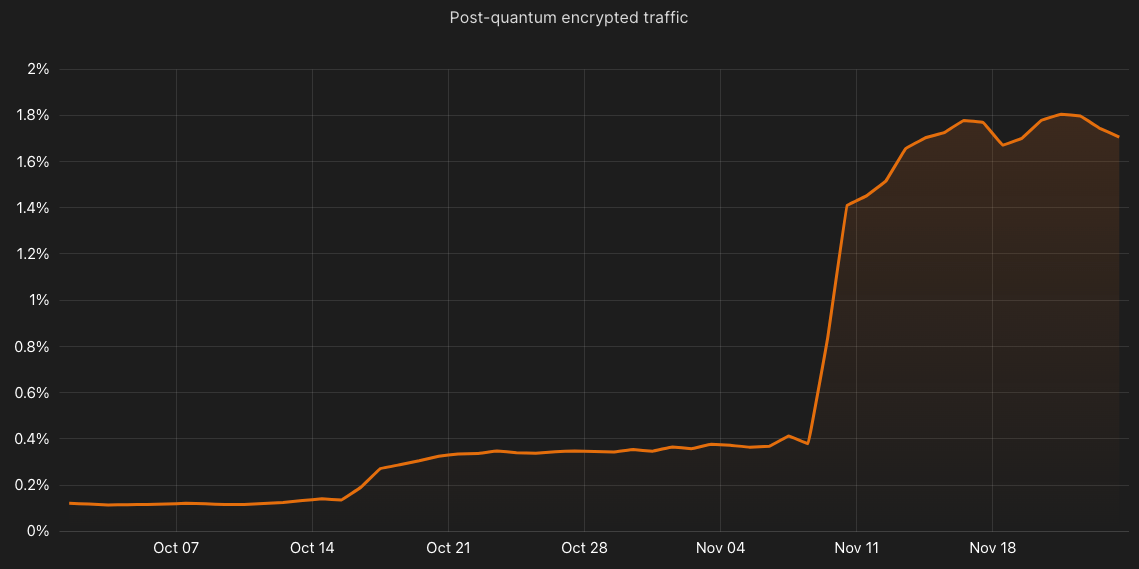

2022년 10월 당사는 기본적으로 엣지에서 포스트 퀀텀 키 계약을 활성화했지만, 이를 사용하려면 브라우저에서도 이를 지원해야 합니다. Google의 Chrome 브라우저는 2023년 8월부터 서서히 지원을 활성화하기 시작했으며, 2024년에도 지원이 계속 확대되고 다른 브라우저에서도 시간이 지남에 따라 지원이 추가될 것으로 예상됩니다. 2023년 9월에는 인바운드 및 아웃바운드 연결과 여러 내부 서비스에 대해포스트 퀀텀 암호화의 일반 사용을 발표했으며, 2024년 말까지 모든 내부 서비스의 업그레이드를 완료할 예정입니다.

8월에 처음 지원을 활성화한 후 Chrome은 포스트 퀀텀 암호화를 사용하는 브라우저(버전 116 이상)의 수를 늘리기 시작했고, 그 결과 점진적으로 증가하여 11월 8일에 큰 폭으로 증가했습니다. 이러한 조치 덕분에 11월 말에는 포스트 퀀텀 암호화를 사용하는 TLS 1.3 트래픽의 비중이 1.7%로 증가했습니다. 향후 Chrome 업데이트를 통해 이러한 증가세가 지속되고 다른 브라우저에서도 포스트 퀀텀 암호화에 대한 지원이 추가됨에 따라 2024년에도 이 비중은 계속 빠르게 증가할 것으로 예상됩니다.

사기성 링크와 탈취 시도는 악성 이메일 메시지에서 가장 흔하게 발견되는 두 가지 위협 유형이었습니다.

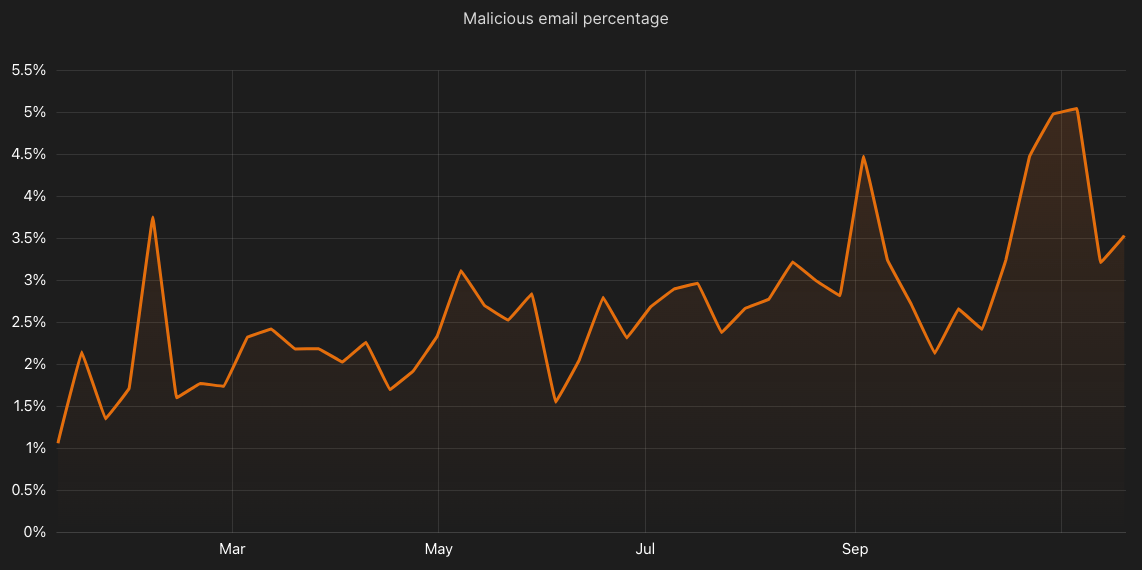

가장 많이 사용되는 비즈니스 앱인 이메일은 공격자가 기업 네트워크에 침입할 수 있는 매우 매력적인 진입점입니다. 표적 악성 이메일은 합법적인 발신자를 사칭하거나, 사용자가 사기성 링크를 클릭하도록 유도하거나, 위험한 첨부파일을 포함하는 등 다양한 유형의 위협을 가할 수 있습니다. Cloudflare Area 1 이메일 보안은 표적 악성 이메일 메시지를 통해 수행되는 공격을 비롯한 이메일 기반 공격으로부터 고객을 보호합니다. 2023년 한 해 동안 Cloudflare Area 1에서 분석한 이메일의 평균 2.65%가 악성인 것으로 밝혀졌습니다. 주간 단위로 집계한 결과, 2월 초, 9월 초, 10월 말에 각각 3.5%, 4.5%, 5% 이상으로 급증한 것으로 나타났습니다.

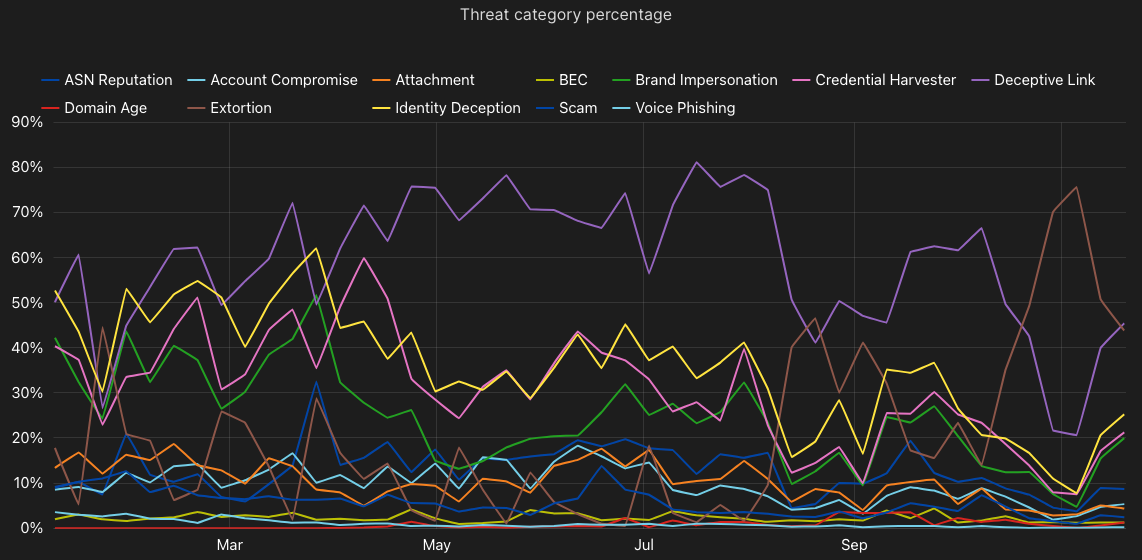

공격자는 악성 이메일 메시지를 사용하여 공격을 수행할 때 다양한 기법을 사용하며, 이를 위협 범주라고 합니다. 이러한 범주는 Cloudflare의 2023년 피싱 위협 보고서에서 자세히 정의하고 살펴봅니다. 악성 이메일을 분석해 보면 메시지에 여러 유형의 위협이 포함되어 있을 수 있으며, 이는 포괄적인 이메일 보안 솔루션의 필요성을 강조합니다. 연중 매주 집계되는 이러한 범주의 위협 활동 추세를 살펴본 결과, 80%에 달하는 악성 이메일에 사기성 링크가 포함되어 있는 것으로 나타났습니다.

그러나 8월부터 사기성 링크가 포함된 이메일의 비율이 감소하기 시작한 반면, 수신자의 금전 갈취를 노리는 비율이 증가하기 시작한 것을 보면 공격자들이 전략을 바꾸기 시작한 것으로 보입니다. 10월 말과 11월에는 아래 그래프의 오른쪽에서 볼 수 있듯이 분석된 악성 이메일의 약 80%가 갈취 위협을 포함하고 20%만이 사기성 링크를 포함하면서 두 위협 범주가 서로 자리를 바꿨습니다. 그러나 이러한 금전 갈취 캠페인은 그 비율이 증가한 만큼 빠르게 감소했기 때문에 수명이 짧았을 수 있습니다. 신원 도용과 인증 정보 탈취도 흔히 발견되는 위협이었지만, 이러한 위협이 발견된 이메일의 비율은 한 해 동안 점차 감소하는 모습을 보였습니다.

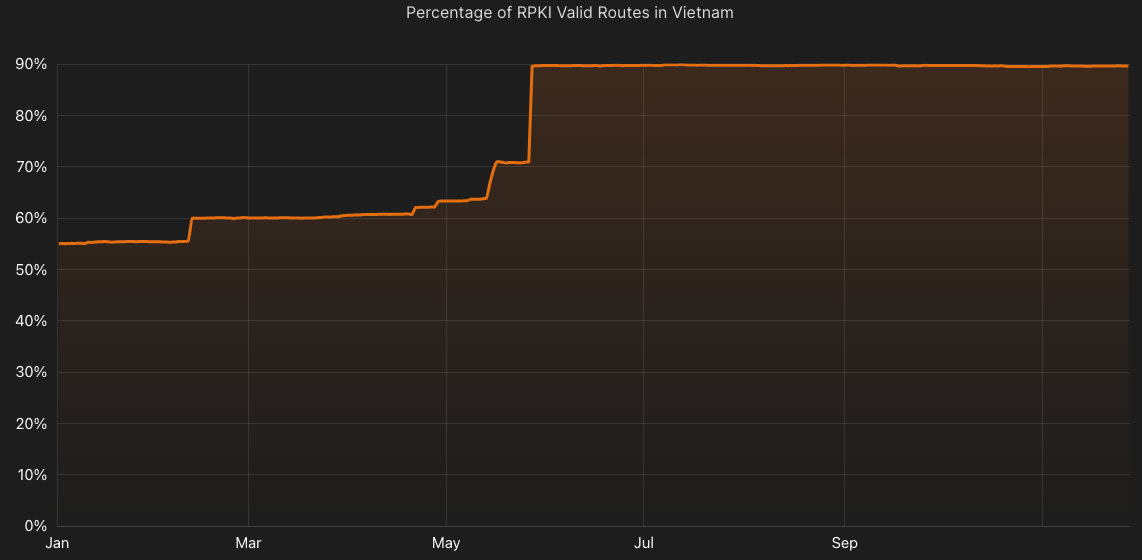

2023년 한 해 동안 RPKI 유효 경로의 점유율로 측정한 라우팅 보안은 전 세계적으로 개선되었습니다. 사우디아라비아, 아랍에미리트, 베트남 등의 국가에서 상당한 성장세가 관찰되었습니다.

BGP(경계 게이트웨이 프로토콜)는 인터넷의 라우팅 프로토콜로, 네트워크 간에 경로를 전달하여 트래픽이 소스와 목적지 간에 이동할 수 있도록 합니다. 하지만 네트워크 간의 신뢰에 의존하기 때문에 피어링 간에 공유되는 잘못된 정보는 의도적이든 아니든 잘못된 곳으로 트래픽을 전송하여 잠재적으로 악의적인 결과를 초래할 수 있습니다. 리소스 공개 키 인프라(RPKI)는 BGP 경로 공지를 올바른 발신 AS 번호와 연결하는 레코드에 서명하는 암호화 방법입니다. 간단히 말해, 공유되는 정보가 원래 공유가 허용된 네트워크에서 온 것인지 확인할 수 있는 방법을 제공합니다. (네트워크 제공업체도 이러한 서명의 유효성을 검사하고 잘못된 발표를 필터링해야 하므로 이 방법은 라우팅 보안 구현을 완성하는 데 있어 절반에 불과하다는 점에 유의하세요.) 미국에서는 연방통신위원회가 7월 31일에 "경계 게이트웨이 프로토콜 보안 워크숍"을 개최하는 등 연방 정부에서도 라우팅 보안의 중요성을 인식하고 있습니다.

Cloudflare는 MANRS CDN 및 클라우드 프로그램의 창립에 참여하는 일부터, 네트워크 운영자를 위한 RPKI 툴킷을 출시하고, 사용자가 인터넷 제공업체가 BGP를 안전하게 구현했는지 테스트해볼 수 있도록 해주는 공개 툴을 제제공하고, 올 여름의 FCC 워크숍에서 발표를 진행하는 등 라우팅 보안을 위해 적극 나서 왔습니다.

Cloudflare Radar의 새로운 7월 릴리스 라우팅 페이지를 작성하면서 RIPE NCC의 RPKI 일일 아카이브 데이터를 분석하여 RPKI 유효 경로의 점유율(유효하지 않거나 그 상태를 알 수 없는 경로 발표 대비)과 2023년 동안 그 점유율의 변화 추세를 알아보았습니다. 올해 시작부터, RPKI 유효 경로의 글로벌 점유율은 2022년 말부터 6% 포인트 오른 거의 45%까지 증가했습니다. 국가/지역 수준에서도 특정 국가/지역와 연결된 자율 시스템에서 발표한 경로를 살펴보고 있습니다. 미국의 경우, 라우팅 보안에 대한 FCC의 관심이 증가한 것은 경로 중 RPKI 유효 경로의 비중이 3분의 1 미만인 것을 볼 때 당연한 결과입니다. 이는 발표 경로의 1% 미만이 RPKI 유효 경로인 한국보다는 크게 나은 수치이지만 상반기 동안 점유율이 35% 포인트 증가한 90%를 기록한 베트남에 크게 뒤처지는 수치입니다.

결론

Cloudflare Radar 2023 연례 검토 보고서에서는 추세 그래프와 요약 통계를 통해 인터넷 트래픽, 인터넷 품질, 인터넷 보안에 대한 고유한 관점과 이러한 영역의 주요 지표가 전 세계적으로 어떻게 달라지는지에 대한 고유한 관점을 제공함으로써 인터넷의 역동적인 모습을 보여드리려고 노력했습니다.

소개에서 말씀드렸듯이 Cloudflare Radar 2023 연례 검토 웹 사이트를 방문하여 지표, 국가/지역, 관심 업계와 관련된 추세를 살펴보고, 이러한 추세가 조직에 미치는 영향을 고려하여 2024년에 적절히 대비할 것을 강력히 권장합니다.

질문이 있으시면 Cloudflare Radar 팀([email protected]) 또는 소셜 미디어 @CloudflareRadar(X/Twitter), cloudflare.social/@radar(Mastodon), radar.cloudflare.com(Bluesky)에서 문의하실 수 있습니다.

감사의 말

작년에 언급했듯이, 연례 검토의 데이터, 웹사이트 및 콘텐츠를 제작하는 것은 정말 팀워크의 산물이며, 올해의 노력에 기여한 팀원들에게 감사를 표하고 싶습니다. 고마운 분들: Sabina Zejnilovic, Jorge Pacheco, Carlos Azevedo(데이터 과학), Arun Chintalapati, Reza Mohammady(디자인), Vasco Asturiano, Nuno Pereira, Tiago Dias(프론트엔드 개발), João Tomé(가장 인기 있는 인터넷 서비스), Davide Marquês, Paula Tavares, Celso Martinho(프로젝트/엔지니어링 관리), 그리고 답변, 편집 및 아이디어를 제공해 준 수많은 동료들에게 진심으로 감사드립니다.